Cyberprzestępczość – podsumowanie 2020

Jak wyglądała cyberprzestępczość w 2020 roku? Rok 2020 był dla nas wszystkich rokiem trudnym ze względu na sytuację wywołaną pandemią COVID-19. Jak pisaliśmy w artykule „Cyberprzestępczość w czasach COVID-19”, tylko w przeciągu kilku miesięcy trwania pandemii przestępcy internetowi dokonali, średnio o 60% więcej ataków niż przed okresem pandemii. Hakerzy potrafili wykorzystać strach, niepokój i niepewność społeczeństwa związaną z koronawirusem. Idealne okazje do przeprowadzenia ataków znaleźli przede wszystkim w małych firmach, które zmuszone były przenieść swoją działalność do Internetu lub przejść w pełni na pracę zdalną.

Poniżej przedstawiamy najważniejsze wnioski z raportów dotyczących cyberprzestępczości przeprowadzonych w 2020 roku.

90% cyberataków wynika z błędów lub zachowań ludzkich.

Według badań przeprowadzonych przez ekspertów londyńskiej firmy konsultingowej Willis Towers Watson, do najczęstszych błędów ludzkich należą te spowodowane przez pracowników z działów IT i Bezpieczeństwa.

Często przez brak świadomości, niedopatrzenie, bądź brak wystarczającej wiedzy pracowników o zagrożeniach mogących pojawić się w organizacji, mogą nastąpić korzystne dla cyberprzestępców sytuacje. Przykładem, może być np. nieszyfrowanie wiadomości zawierających dane osobowe lub informacje poufne, które są łatwą „zdobyczą” dla cyberprzestępców.

Rozwiązanie tego problemu polegać powinno przede wszystkim na przeszkoleniu pracowników i zwiększaniu ich świadomości w zakresie ochrony bezpieczeństwa danych i cyberataków, a także stosowanie odpowiednich zabezpieczeń, np. silnych haseł (tu sprawdzisz jak stworzyć silne hasło).

Najczęściej ofiarami są małe firmy to, aż 41% wszystkich ataków.

Cyberprzestępczość w 2020 roku dotyczyła w dużym stopniu małych i średnich firm. Dlaczego tak się stało? Głównym powodem jest brak odpowiednich zabezpieczeń, często też małe firmy korzystają z zewnętrznego wsparcia informatycznego. Brak odpowiednio przeszkolonych pracowników z zakresu ochrony danych osobowych jak i zabezpieczeń informatycznych, jest kolejnym powodem częstych wycieków danych i cyberataków.

Ponad 60% małych firm, które padły ofiarą cyberprzestępców ogłosiło upadłość w ciągu kolejnych 6 miesięcy od zakończonego powodzeniem ataku.

Jeśli prowadzisz dzialalność gospodarczą, zatrzymaj się na chwilę w tym miejscu. Zastanów się gdzie chciałbyś być ze swoim biznesem w przeciągu pół roku? Pomyśl o obecnie stosowanych w Twojej firmie zabezpieczeniach i zastanów się co możesz zrobić aby uniemozliwić cyberprzestępcom dostęp do swojej infrastruktury i nie znaleźć się na miejscu firmy, która uległa atakowi hakerskiemu.

Ponad 90% udanych ataków, wycieków danych i naruszeń było możliwe, dzięki skutecznemu phishingowi.

W 2020 roku phishing był jedną z najpopularniejszych metod cyberprzestępczości oraz jak podają liczne statystyki jedną z najbardziej efektywnych. Metoda polegająca na podszywanie się oszustwa pod inną osobę lub firmę w celu wyłudzenia poufnych informacji, odbywa się przede wszystkim przez wiadomości e-mail.

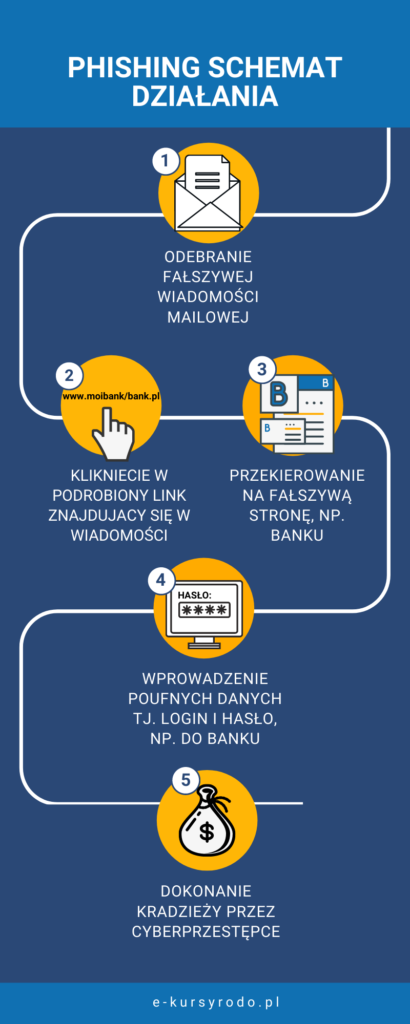

Jak może wyglądać phishing? – schemat ataku phishingowego

Zobacz poniższy przykład ataku phisingowego dokonanego za pomocą wiadomości mailowej.

Schemat działania ataku phishingowego:

1. Odbierasz wiadomość e-mail, który wygląda jak oryginalny, np. z prośbą o wpłatę zaległych należności,

2. Klikasz w link zamieszczony w wiadomości mailowej,

3. Link przekierowuje Cię na fałszywą stronę banku,

4. W momencie gdy logujesz się do banku cyberprzestępca widzi wszystkie informacje jakie wprowadzasz na tej stronie,

5. Haker znając Twoje dane do logowania włamuje się do Twojego konta i przelewa wszystkie Twoje środki na swoje konto.

Czy ataki phishingowe są skuteczne?

Jak wynika z badań przeprowadzonych przez firmę Verizon, użytkownicy poczty internetowej otwierają około 30% wiadomości phishingowych, a aż 12% z nich klika w zainfekowany link bądź załącznik.

Jeśli chcesz zobaczyć jakie fałszywe wiadomości mailowe wpadły do naszej firmowej skrzynki oraz jak nie dać się oszukać na atak phishingowy przeczytasz tutaj .

Każdy atak wiąże się narażeniem firmy na straty nie tylko finansowe ale także zasobów.

Jakie konsekwencje (skutki) może nieść za sobą atak hakerski?

– utrata informacji poufnych, danych osobowych pracowników, klientów, kontrahentów – dane te często stanowią podstawę do kolejnych przestępczych działań,

– utrata środków finansowych, w skutek zapłaty okupu lub w skutek uniemożliwienia dotychczasowego działania przez cyberprzestępców,

– zdalne uszkodzenie sprzętu firmowego,

– zmniejszenie zaufania konsumentów,

– spadek wiarygodności firmy, utrata reputacji,

– stres Prezesa, Zarządu i pracowników,

– ogólna zła atmosfera w firmie,

– konieczność zwolnień pracowników,

– a w najgorszym wypadku – konieczność ogłoszenia upadłości firmy.

Średni jednostkowy koszt poniesiony przez firmę zaatakowaną oprogramowaniem ransomware wyniósł prawie pół miliona złotych.

Odmian ransmoware obecnie jest tak dużo nie jesteśmy w stanie opisać ich wszystkich, a wciąż pojawiają się nowe.

Czym jest atak ransomware?

Mówiąc najprościej – atakujący (haker, cyberprzestępca) żąda okupu za dane, które udało mu się przejąć.

Często atakujący przeszukuje sieć pod kątem potencjalnego łatwego celu. Najczęściej są nimi firmy ze słabymi z zabezpieczeniami. Przestępca wykorzystując „dziury” bezpieczeństwa dostaje się do infrastruktury, bada ją i wykrywa najbardziej wartościowe zasoby. Mogą to być np. serwery z najważniejszymi systemami, miejsca przechowywania kopii zapasowych, danych osobowych itd. Następnie szyfruje wybrane zasoby i podaje cenę okupu za ich odszyfrowanie. Niestety w wielu przypadkach opłacenie okupu nie daje gwarancji odzyskania wszystkich skradzionych danych. Dlatego istotne jest częste wykonywanie kopii zapasowych i stosowanie innych zabezpieczeń.

Wystarczy tylko jedno urządzenie, by zainfekować całą firmę i jej systemy.

Ważne jest aby zastosować konieczne zabezpieczenia oraz wdrożyć odpowiednie procedury w firmie. Chodzi o to, aby każdy z pracowników zdawał sobie sprawę z potencjalnych zagrożeń, potrafił je w odpowiednim momencie zidentyfikować i podjąć działania w celu minimalizacji skutków danego zagrożenia. Jasno ustalone wytyczne, których przestrzeganie jest na bieżąco monitorowane to jeden z najistotniejszych elementów bezpieczeństwa w firmie.

Co możesz zrobić, aby uchronić siebie i swoją firmę przed atakami cyberprzestępców?

- Przeszkól swoich pracowników z zakresu ochrony danych i zagrożeń cybernetycznych.

- Wykonaj audyt bezpieczeństwa IT oraz audyt zgodności przetwarzania danych osobowych.

- Zabezpiecz sprzęt służbowy – ustaw silne hasła (sprawdź, jak to zrobić), zaszyfruj dysk, wykonuj aktualizacje systemowe.

- Uważaj na wiadomości mailowe – zawsze sprawdzaj ich wiarygodność przed pobraniem załącznika lub kliknięciem odnośnika. Jeśli wysyłasz drogą mailową dokumenty zawierające dane osobowe pamiętaj o ich szyfrowaniu. Zobacz jak skutecznie szyfrować wiadomości mailowe.

- Regularnie wykonuj kopie zapasowe.

Więcej o skutecznych zabezpieczeniach przed cyberatakiem i naruszeniami ochrony danych osobowych przeczytasz tutaj:

Jak skutecznie chronić dane osobowe?

Przeszkól swoich pracowników – postaw na praktyczną wiedzę i zacznij skutecznie chronić dane osobowe.

Zobacz nasz kurs RODO online

www.standarder.pl

Z nami RODO jest proste!