Jak tworzyć silne hasła?

Mamy nadzieje,że przedstawione tu informacje pomogą Ci tworzyć silne hasła i dzięki temu unikać wycieków danych.

Spis treści:

- Po co w ogóle tworzyć silne hasła?

- Silne hasła czyli jakie? Zasady tworzenia silnych haseł

- Jak szybko stworzyć silne hasło?

- Generator haseł

- Przykłady silnych haseł

- Silne hasło użyte do szyfrowania dokumentów / wiadomości mailowych

- Przechowywanie haseł

- Czy da się jeszcze lepiej zabezpieczyć dostęp do poufnych informacji?

Po co w ogóle tworzyć silne hasła?

Wyobraź sobie taką sytuację:

używasz do każdego konta tego samego (lub bardzo podobnego) hasła. Wszystkie konta masz związane z jednym adresem mailowym. Nagle na jednym z popularnych portali społecznościowych lub w sklepie internetowym, w którym często robisz zakupy, doszło do ataku hakerskiego. Hakerzy uzyskali dostęp do danych logowania do Twojego konta. Wśród tych danych był też adres mailowy.

I w taki oto sposób dałeś cyberprzestępcom dostęp do wszystkich Twoich kont internetowych. No może z wyjątkiem konta bankowego – tam na całe szczęście miałeś inne, dużo silniejsze hasło.

To niestety bardzo częsty scenariusz, któremu można było w łatwy sposób zapobiec.

Jeśli chcesz się przekonać, czy prawidłowo zabezpieczasz swój adres mailowy, to poniżej mamy na to odpowiedź.

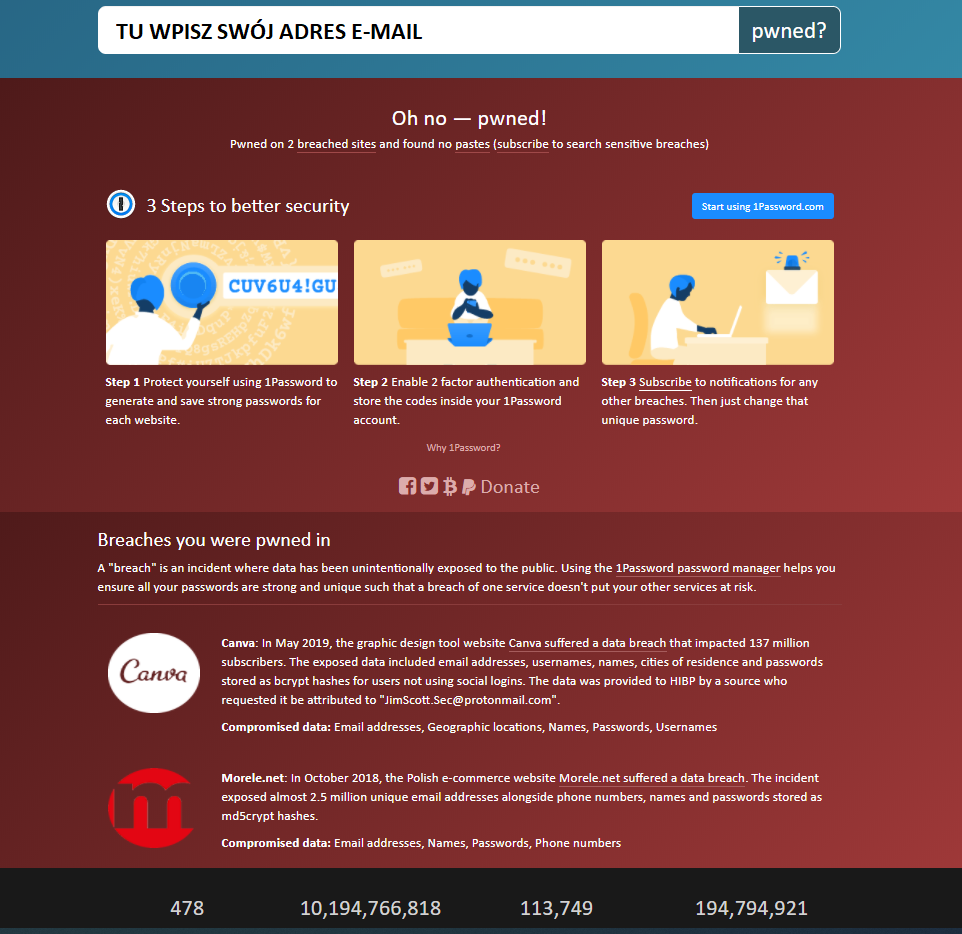

Sprawdź, czy Twoje dane osobowe wyciekły:

haveibeenpwned.com to darmowa strona, na której, wpisując swój adres mailowy, możesz w łatwy i szybki sposób sprawdzić, czy doszło do wycieku Twoich danych osobowych. Serwis pokazuje dokładnie, kiedy doszło do wycieku i czego dotyczył. Na załączonym screenie widać, że podany adres wyciekł z portali Canva oraz Morele.net.

Silne hasła:

- utrudniają lub całkowicie uniemożliwiają próbę zhakowania Twojego konta,

- chronią przed utratą poufnych informacji, danych osobowych.

Jeśli już wiemy, jak dużą rolę stanowi mocne hasło w zabezpieczeniu swojego konta, to spróbujmy odpowiedzieć na pytanie, jakie kryteria musi spełnić i czy w ogóle istnieją wytyczne dla silnego hasła?

Silne hasła, czyli jakie? Zasady tworzenia silnych haseł

Czy da się zmierzyć siłę użytego przez nas hasła? Kiedy będzie wiadomo, czy stworzone hasło jest odpowiednie i nie da się go łatwo złamać?

1. Nigdy nie używaj tego samego hasła do kilku kont

Jest to podstawowy błąd wynikający z niechęci do zapamiętania większej ilości haseł. Tak jest po prostu wygodniej. Jest to bardzo zgubne, niebezpieczne podejście do ochrony danych osobowych. Dlaczego? Jeśli haker odgadnie hasło do jednego konta, z łatwością dostanie się do innych!

Kieruj się zasadą :

1 HASŁO = 1 KONTO

Hasło do skrzynki pocztowej zawsze powinno być bardziej zabezpieczone, tak samo jak hasło do urządzeń służbowych, w szczególności gdy zabierasz je ze sobą (np. w celu pracy zdalnej lub na spotkanie służbowe).

Hasło musi być zupełnie inne od loginu/adresu mailowego (nie może być z nimi związane).

2. Długość hasła

Tu zasada jest prosta:

im dłuższe hasło tym trudniej je złamać

Zalecana minimalna ilość znaków zawartych w haśle wynosi 8. Za bezpieczniejsze specjaliści polecają hasła składające się z minimum 12-15 znaków. Na przykład FBI (Amerykańskie Federalne Biuro Śledcze) w udostępnionym poradniku zaleca, aby długość hasła wynosiła co najmniej 15 znaków. A czy jest górna granica długości hasła? W większości pól do wpisywaniu haseł limit wynosi 127 znaków.

3. Skomplikowanie hasła

małe i duże litery

AaBbCc..

znaki specjalne

!@#$%^&*

cyfry

0123456789

Im bardziej skomplikowane hasło, tym trudniej będzie je złamać. Istnieje więcej kombinacji jego zapisu.

4. Hasło złożone z wyrazów –

Dobrym pomysłem może być stworzenie hasła z kilku wyrazów (zalecane optymalnie 4 słowa + znaki specjalne oraz małe i duże litery).

5. Rejestracja i logowanie z użyciem konta na Facebooka / Google na inne strony

Jeszcze nie tak dawno jedynym sposobem rejestracji do danego serwisu było wykorzystanie swojej poczty elektronicznej. Dzisiaj ten wybór jest dużo większy – od weryfikacji numerem telefonu po potwierdzenie swojej tożsamości poprzez np. profil na Facebooku. Jednakże pomyśl – co się stanie, jeśli Twoje konto na profilu społecznościowym zostanie zablokowane? Wiąże się to z brakiem możliwości zalogowania się do konta. Utracisz tym samym dostęp do wszystkich utworzonych w ten sposób kont. I jeszcze jedna istotna kwestia przy takim sposobie logowaniu się, tj. jednym kontem do wielu usług – to utrata prywatność. Często nieświadomie przekazujemy swoje dane właścicielowi portalu, w którym właśnie zakładamy konto. Przykładowo mogą to być:

- imię nazwisko

- adres e-mail

- zdjęcie profilowe

- lista Twoich znajomych

- data urodzin

- miejscowość urodzenia

- aktualne miejsce zamieszkania

- polubienia stron

Co do dwóch pierwszych punktów nie można mieć zastrzeżeń (rejestrując się w sposób tradycyjny też je przekażesz). Natomiast pozostałe, a już na pewno lista Twoich znajomych i polubienia stron, są danymi nadmiarowymi.

6. Częstotliwość zmiany hasła

Dla jeszcze większej pewności warto zmieniać hasła co jakiś czas, najczęściej jest to okres co 3 miesiące. Nie należy tutaj zapominać o odpowiedniej długości i skomplikowaniu nowo zmienionego hasła. Nie używaj również do stworzenia hasła nazwy miesięcy czy pór roku, np.

LuTy2020!#

MaJ2020!#

KwIeCiEn2020!#

To kolejny częsty błąd popularny wśród pracowników biurowych. Co prawda, hasło uzależnione od danego miesiąca jest łatwe do zapamiętania, ale również do jego złamania.

Jak szybko stworzyć silne hasło?

Ulubiony cytat

Możesz przekształcić swój ulubiony cytat lub motto z książki w skomplikowane hasło, które będzie łatwe do zapamiętania. Wystarczy, że stworzysz unikalny, znany tylko Tobie mechanizm.

Przykład 1:

- Wybieramy cytat (ważne, żeby łatwo było go zapamiętać). My wybraliśmy nasz ulubiony:

“bezpieczeństwo nie jest określonym stanem, bezpieczeństwo jest ciągłym procesem”

- Z tekstu wyciągamy pierwsze litery lub co drugie, co trzecie albo w dowolnej kombinacji np. pierwsza litera, trzecia litera, ostatnia i pierwsza itd. Ważne, żeby schemat był możliwy do zapamiętania.

“bnjosbjcp”

- Teraz musimy bardziej “skomplikować” hasło. Zamieńmy małe litery na duże, np. 1, 4 i 9 literę:

“BnjOsbjcP”

- Następnym krokiem może być zmieszanie liter z cyframi. Żeby było łatwiej weźmy te same cyfry, które pojawiły się w poprzednim kroku (1,4,9) i dopiszmy je przy literze numer 9, 1 i 4. Uzyskamy coś takiego:

“9BnjOs4bjcP1”

- Nasze hasło nie zawiera jeszcze znaków specjalnych. Dopiszmy je więc.Wstawmy co drugą literę (nie cyfrę) znaki specjalne, odczytane od prawej do lewej na klawiaturze. Potrzebujemy cztery takie znaki. Będą to więc: $#@!

“9Bn$jO#s4b@jc!P1”

Pomyślisz pewnie – Po co mi takie hasło i tak go nie zapamiętam. Ale zobacz, jeśli stworzysz je sam posługując się logicznym schematem bez problemu będziesz w stanie je odtworzyć.

Przykład 2:

- Ponownie proponujemy zacząć od wybrania cytatu, życiowego motto lub własnego teksu (ważne, żeby łatwo było go zapamiętać). My zostajemy przy tej części cytatu:

“bezpieczeństwo nie jest określonym stanem”

- Przekształćmy całość lub część cytatu w hasło, usuwając przy tym spacje, a dodając duże litery, cyfry i znaki specjalne. Możemy tutaj zastosować pewien schemat np. co 3 litera będzie pisana z dużej litery, przy literach numer 1, 3, 6, 12, 24 znajdą się cyfry, a znaki specjalne zastąpią odstęp między poszczególnymi słowami (spacje).

“1beZ3piE6czEńsT12wo!Nie@JesT#okR24eśLonYm$sTanEm”

Bardzo długie hasła, mogą być mniej skomplikowane. Co którąś literę można zamienić na cyfrę, znak specjalny lub zmienić jej wielkość, np:

“2Bezpieczeństwoniejest0kreślonystanem!Bezpieczeństw0jestciągłymprocesem1”

Czy w ogóle przy tak długim haśle trzeba je jeszcze bardziej komplikować? Zapewne część z Was pomyśli, że nie jest to konieczne. Ale jeśli użyjemy zbyt oczywistego cytatu – osobo która nas zna (lub przejrzała wszystkie informacje na nasz temat w Internecie) może domyślić się, jakiego cytatu lub motto mogliśmy użyć jako hasła. Wtedy ten jeden znak lub dodatkowa cyfra mogą uratować przed złamaniem hasła.

Generator haseł

Jeśli przeraziły Cię powyższe metody na stworzenie silnego hasła, mamy dla Ciebie dobrą wiadomość. Możesz skorzystać z tzw. generatora haseł.

W Internecie można znaleźć ich naprawdę dużo. Dla przykładu przedstawiamy dwa z nich:

- AVAST

- Generator bezpiecznego hasła

Ten generator hasła dodatkowo podpowiada jak za pomocą skojarzeń (pełnych wyrazów) można zapamiętać skomplikowane hasło.

Po wygenerowaniu silnego hasła, jedyne co będziesz musiał/a zrobić, to je zapamiętać – ale na to też są sposoby. Więcej o nich znajdziesz w sekcji ” Przechowywanie haseł” na dole tego artykułu.

Przykłady silnych haseł

Aby hasło było naprawdę silne, zalecamy zastosowanie jak najwięcej wytycznych, omówionych powyżej.

VHx2X#nNG!4Q*oa

9Bn$jO#s4b@jc!P1

R^9_5u2EhDnFPffg

1beZ3piE6czEńsT12wo!Nie@JesT#okR24eśLonYm$sTanEm

“2Bezpieczeństwoniejest0kreślonystanem!Bezpieczeństw0jestciągłymprocesem1”

“VoicesProtected2020WeAre” – hasło, które proponuje FBI

Jakie hasła można uznać za najgorsze? Listę najbardziej niebezpiecznych haseł wykorzystywanych w 2019 roku, opublikowano w raporcie SplashData. Znajdziemy w nim takie hasła, jak:

- 123456

- password

- iloveyou

- admin

- 7777777

Silne hasło użyte do szyfrowania dokumentów / wiadomości mailowych

- Do szyfrowania dokumentów zaleca się używać hasła, składającego się z co najmniej 8 znaków, zawierającego małe i wielkie litery oraz cyfry lub znaki specjalne (!@#$%^&*).

- Stałe hasło, które zostało ustalone odgórnie, np. z klientem w przypadku regularnej korespondencji, w celu zwiększenia bezpieczeństwa zaleca się zmieniać, np. co kwartał.

- Pracownik powinien przesłać odbiorcy hasło, umożliwiające odczytanie zaszyfrowanych danych, bezpiecznym kanałem komunikacji innym niż poczta elektroniczna, np. za pomocą wiadomości SMS lub podać je podczas rozmowy telefonicznej.

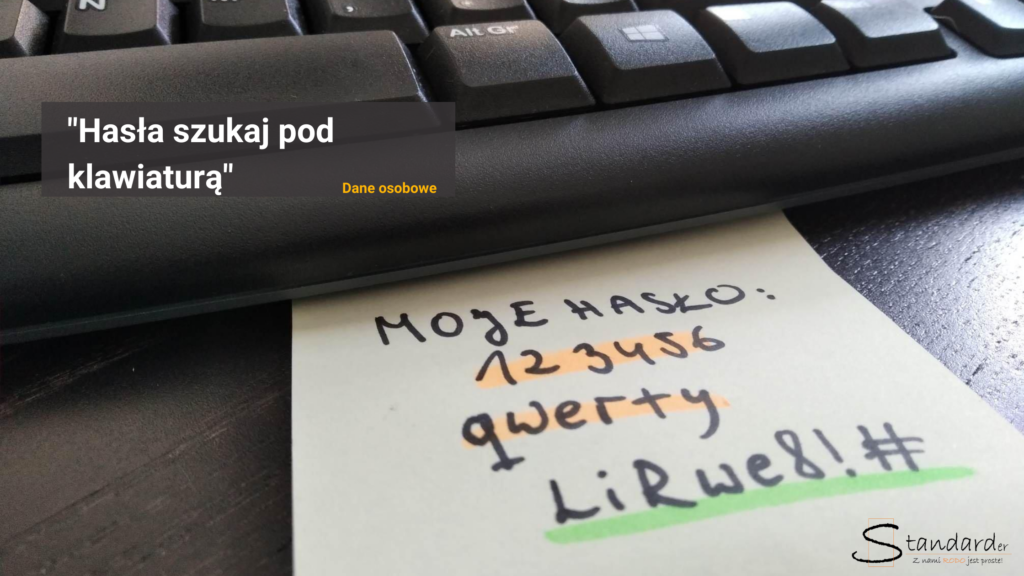

Przechowywanie haseł

Tego nie rób na pewno! Nigdy nie przechowuj haseł w łatwo dostępnych miejscach, np. na kartce schowanej pod klawiaturą, w notatniku pozostawionym na biurku, w niezaszyfrowanym telefonie. Jak więc bezpiecznie przechowywać hasła?

Menadżer haseł

Hasła najlepiej przechowywać w Menadżerze haseł. Zbiera on wszystkie hasła w jedno miejsce. Można powiedzieć, że działa jak sejf. Nie musimy pamiętać wszystkich haseł, wystarczy tylko jedno (kod dostępu). Dodatkowo, menadżer haseł najczęściej posiada możliwość generowania silnych haseł. Poniżej przedstawiamy dwa popularne programy.

- LastPass

- RoboForm

Alternatywnym rozwiązaniem dla menadżera haseł może być np. notatnik. Najważniejsze, aby dostęp do niego zabezpieczyć silnym hasłem.

Zapisywanie hasła przez przeglądarki internetowe

Rejestrując się lub logując do danego serwisu, przeglądarki internetowe mogą zapytać Cię, czy chcesz, aby zapisały twoje hasło. Przy następnych odwiedzinach tej strony przeglądarka automatycznie uzupełni pola logowania. Takie rozwiązanie niewątpliwie jest bardzo wygodne dla użytkownika. Można z niego korzystać pod warunkiem, iż dostępu do komputera (lub innego urządzenia) nie ma nikt inny poza Tobą. Dodatkowo samo urządzenie powinno być zabezpieczone bardzo silnym hasłem, by uniemożliwić dostęp niepowołanym osobom.

W sejfie 🙂

Czy da się jeszcze lepiej zabezpieczyć dostęp do poufnych informacji?

Oczywiście, że tak.

Weryfikacja dwuetapowa / dwuetapowe uwierzytelnianie

Dzięki weryfikacji dwuetapowej możesz zapobiec atakowi hakerskiemu, nawet jeśli cyberprzestępcy zdobędą hasło do Twojego konta. Jak to działa? Użytkownik najpierw loguje się do swojego konta w sposób tradycyjny – za pomocą hasła, a następnie jest proszony o np. wpisanie w odpowiednim polu kodu, który jest przesyłany SMS-em lub mailowo.

Klucz U2F

Klucz U2F służy do dwuetapowego uwierzytelnienia. Zabezpiecza konta w znanych serwisach internetowych, np. Google, Facebook, Twitter, YouTube, przed zalogowaniem się na fałszywych stronach.

Podsumowując: nawet bardzo silne hasła nie zabezpieczą nas przed atakiem hakerskim, jeżeli damy się oszukać i klikniemy w link podany w fałszywej wiadomości.

Jak zabezpieczyć się przed fałszywymi wiadomościami i nauczyć się je rozpoznawać, możesz przeczytać tutaj.